SASE vs SSE : différences et choix

SASE, SSE : comprenez leur périmètre, leurs enjeux réseau et sécurité pour choisir la solution adaptée à votre transformation IT.

Télétravail, IoT, applications web, marketplaces, streaming… Le cloud computing a grandement évolué en même temps que nos modes de vie et nos habitudes de consommation ont profondément changé. Ce nouveau paradigme impose une transition vers une sécurité cloud-native, et les solutions SASE et SSE se retrouvent alors en tête de liste.

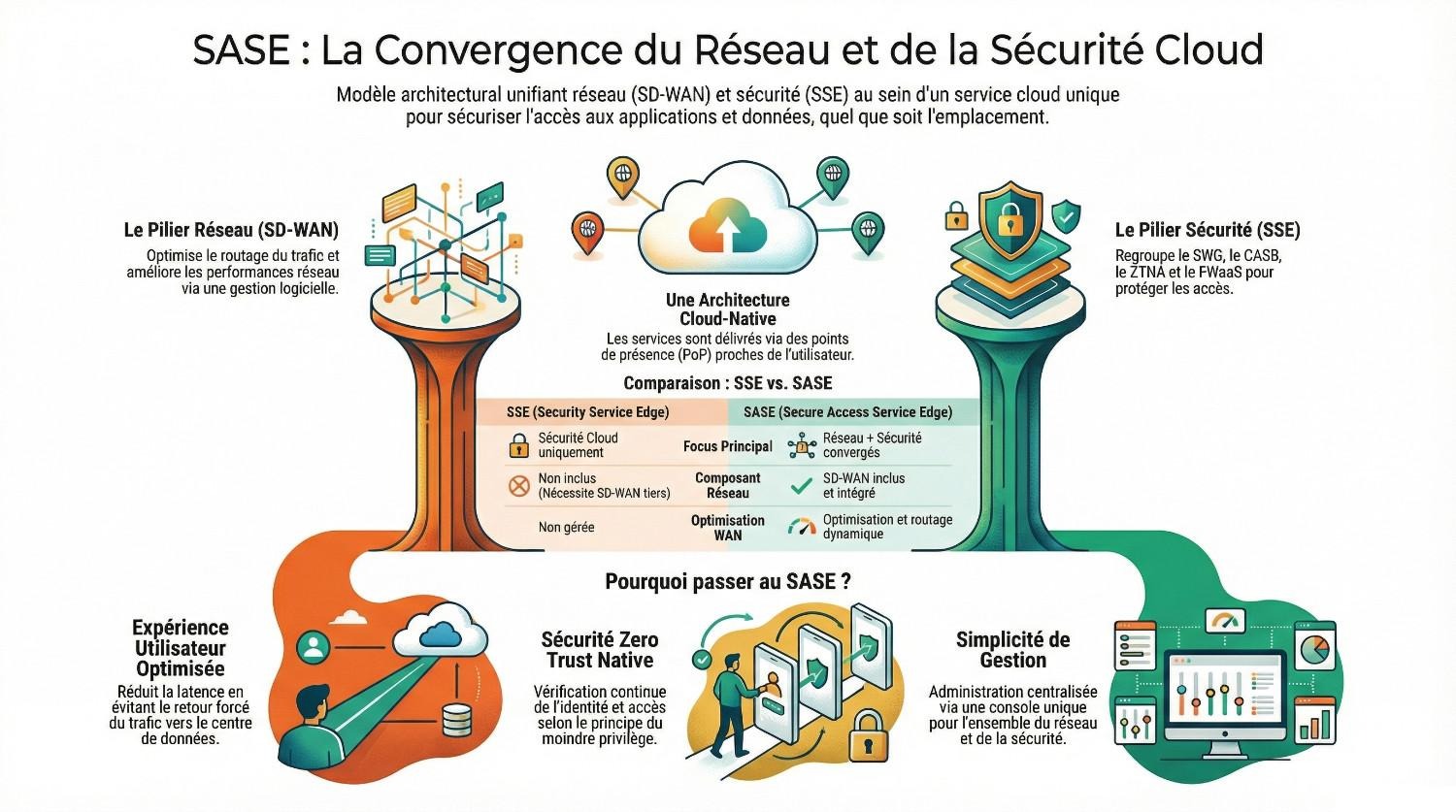

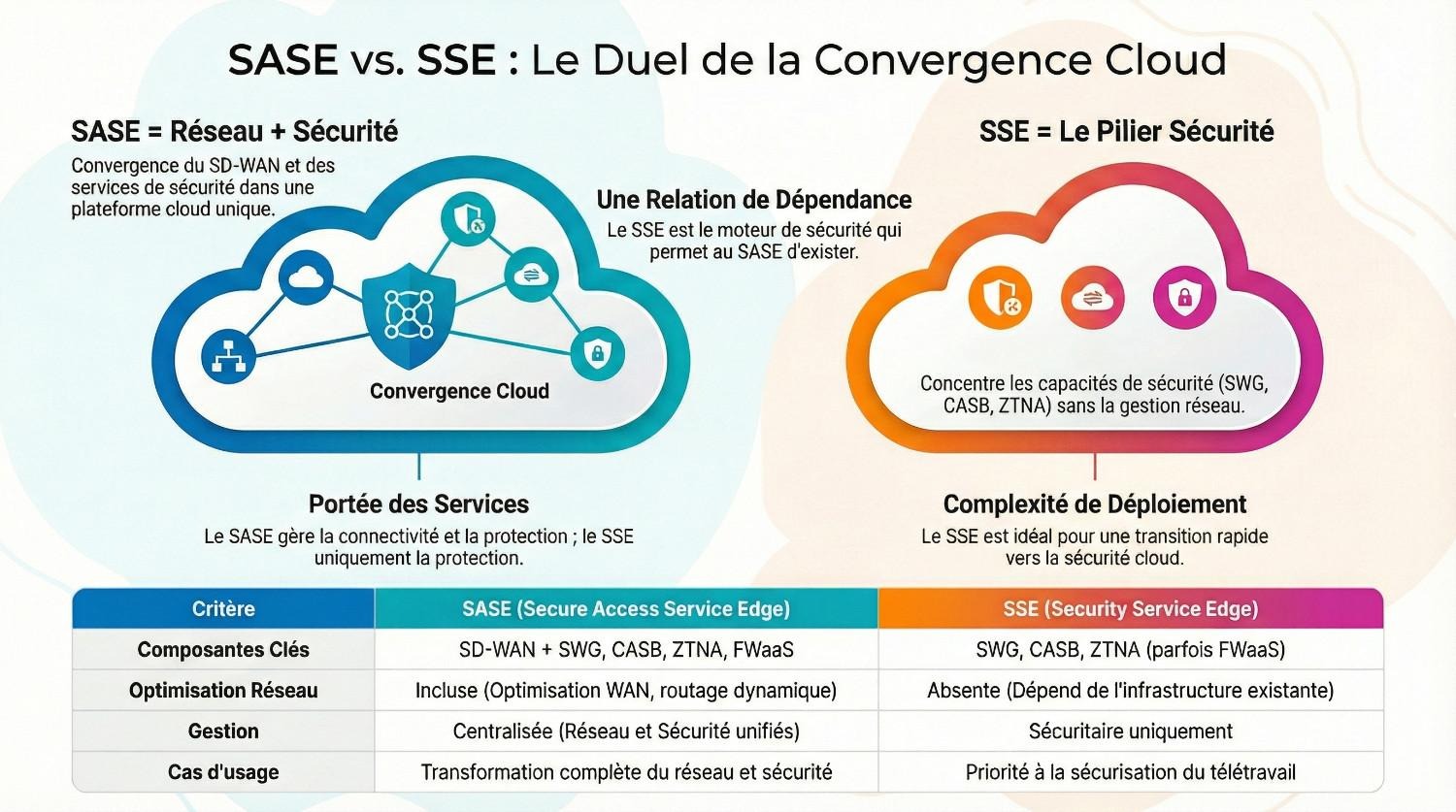

Quelles sont ces solutions ? Comment les différencier ? Que choisir entre SASE et SSE pour son entreprise ? De nombreuses questions peuvent se bousculer dans nos têtes. Déjà, soyons clairs, ces deux solutions sont liées : le SSE est la brique sécurité du SASE, qui reconfigure le réseau et sécurise les accès. Entrons plus dans le détail afin de vous aider à choisir la solution idéale pour votre entreprise.

Définitions claires de SASE et SSE

Avant d’être des solutions proposées par différents fournisseurs cloud, SASE et SSE sont des concepts. Voici les définitions que nous leur donnons.

Qu’est-ce que le SASE ?

Le SASE (Secure Access Service Edge) est un concept introduit par Gartner en 2019. Le SASE propose une gestion centralisée de la politique de sécurité réseau et d’accès au niveau du plan de contrôle (control panel) tout en distribuant les points d’application distribués au plus près des utilisateurs. Il permet ainsi de répondre aux besoins :

- du multi-cloud et du SaaS massif ;

- de la transformation WAN ;

- d’environnements de travail décentralisés, etc.

Pour cela, son architecture de sécurité repose sur cinq briques technologiques fondamentales :

- SD-WAN (Software-Defined WAN), pour l’optimisation des performances et du routage réseau ;

- SWG (Secure Web Gateway), une passerelle web sécurisée ;

- CASB (Cloud Access Security Broker), un courtier de sécurité d’accès cloud ;

- ZTNA (Zero Trust Network Acccess), pour un accès « zéro confiance » ;

- FWaaS (FireWall-as-a-Service), un pare-feu en tant que service.

L’architecture globalisante du SASE, réseau + sécurité, vise ainsi à protéger autant les utilisateurs que le trafic internet.

👉 Plus d’explications dans CASB vs SASE : quelles différences ?

©Ozitem

Qu’est-ce que le SSE ?

En 2021, Gartner définit le SSE (Security Service Edge) comme un sous-ensemble sécurité du SASE. Ce modèle de cybersécurité unifie la protection des accès web, cloud et privés pour garantir un accès sécurisé aux utilisateurs distants (remote users). Il regroupe les fonctions de sécurité essentielles du SASE (SWG, CASB, ZTNA et FWaaS) qui peuvent être articulées en service chaining.

Le SSE se focalise donc sur la sécurité et n’inclut pas la composante SD-WAN du SASE.

©Ozitem

Différences structurantes entre SASE et SSE

Le choix entre SASE et SSE dépend du degré de transformation du réseau informatique que l’entreprise est prête à engager. Pour faciliter votre choix, nous vous proposons leurs principales différences structurantes.

Périmètre architectural

Le SASE correspond à une architecture convergente intégrant à la fois la connectivité WAN (avec le SD-WAN) et les services de sécurité cloud dans un modèle unifié.

Le SSE constitue la couche sécurité (SWG, CASB, ZTNA et FWaaS) du SASE, mais il peut toutefois exister indépendamment pour renforcer la protection des accès distants.

D’un point de vue réseau

L’adoption du SASE implique souvent le remplacement des liaisons MPLS (Multiprotocol Label Switching) traditionnelles par du SD-WAN pour moderniser l’infrastructure réseau, gagner en agilité et réduire les coûts.

Le SSE peut être déployé sur une infrastructure existante, même avec des liaisons MPLS. Il permet de renforcer la sécurité des accès sans transformation immédiate du réseau. Le SSE constitue souvent une première étape dans la modernisation des accès cloud.

Pourquoi SASE et SSE sont-ils devenus stratégiques ?

Traditionnellement, le trafic réseau des entreprises convergeait vers un datacenter central (interne ou externe) où étaient hébergés les applications et les équipements de sécurité d’une entreprise. Avec la généralisation du travail à distance, la multiplication des applications SaaS, et l’essor des environnements multi-cloud, le modèle doit évoluer. Voici les nouvelles tendances et nouveaux enjeux.

Utilisateurs distribués

Auparavant, les utilisateurs étaient majoritairement sur site. Le modèle utilisé faisait alors remonter le trafic vers le datacenter central (souvent le siège de l’entreprise) où étaient stockés données et services. La logique dominante était de sécuriser l’accès au réseau, ce qui a fait notamment connaître le système VPN au grand public.

Aujourd’hui, les utilisateurs sont davantage mobiles et le télétravail est devenu fréquent, voire habituel. Ils s’éloignent plus souvent du siège et donc du datacenter de l’entreprise. L’ancien modèle crée alors une latence inutile, surcharge les pare-feux et entraîne la dégradation de l’expérience utilisateur.

Or, l’enjeu est de sécuriser les accès en suivant les utilisateurs, de façon granulaire (edge).

Flux réseau complexes

Une autre nouvelle tendance concerne la complexification des flux réseau. Applications web, SaaS, IaaS ont remplacé logiciels et infrastructures sur site, générant davantage de flux est-ouest. Non seulement les utilisateurs sont dorénavant mobiles, mais aussi ils accèdent et utilisent à des services cloud hébergés dans différents centres de données externes. Une part croissante du trafic transite par Internet et le cloud, élargissant la surface d’attaque des entreprises. On parle alors de flux distribués.

Le siège n’est plus un point de passage obligatoire. De ce fait, la sécurité n’est plus positionnée au périmètre des réseaux privés de l’entreprise, mais au niveau des utilisateurs et des applications, là où ils sont. L’enjeu est alors de sécuriser des accès distribués avec un système Zero Trust Network Access (ZTNA) dans une logique de sécurité basée sur l’identité.

SASE et SSE s’imposent naturellement

Garder un ancien modèle de réseau et de sécurisation des données entraîne une multiplication des équipements physiques, une maintenance locale importante, ainsi qu’une sécurité informatique trop large et peu granulaire. Le nouveau contexte impose l’évolution des modèles de sécurité traditionnels en passant d’un modèle centré sur un site unique à une architecture distribuée fondée sur l’identité et l’accès applicatif.

Les architectures SASE et SSE sont délivrées en service cloud. Elles permettent une sécurisation informatique de bout en bout, avec une inspection des flux au niveau du plan de données (data plane).

SASE ou SSE : des critères décisionnels concrets

Les recherches de Bendicho et Bendicho (2023, Techno-Economic Assessment in Communications: New Challenges) soulignent l’absence actuelle de modèles d’évaluation techno-économique (TEA) spécifiques, notamment pour SASE et SSE. Or, la présence d’un modèle standardisé permettrait d’accompagner la décision, car selon ces chercheurs en TIC, le choix entre ces architectures est relativement complexe et dépend du :

- modèle d’investissement CapEx (Capital Expenditure, dépenses d’investissement) ou OpEx (Operating Expenditure, dépenses de fonctionnement) ;

- recours ou non à des services managés ;

- niveau de transformation envisagé.

Par conséquent, la décision est autant architecturale (transformation du réseau ou ajouter une couche de sécurité) que techno-économique. Elle engage la stratégie réseau de l’entreprise à long terme et nécessite une analyse personnalisée.

Exemples de cas d’usage pour choisir le SSE

- Entreprises déjà équipées SD-WAN. Si vous disposez déjà de cette connectivité agile, le SSE vient compléter votre architecture de sécurité en ajoutant ou modernisant des fonctions de sécurité.

- Organisations 100 % SaaS. Pour les structures dont les ressources sont exclusivement dans le cloud, privilégier le SSE permet de mieux sécuriser le trafic web et les applications via le CASB et le SWG.

- Besoin rapide de ZTNA. Le « Zero Trust » permet de sécuriser immédiatement les environnements des travailleurs hybrides et distants.

- Migration progressive. Vous pouvez commencer par le pilier sécurité (SSE) pour la protection de vos accès avant d’envisager une convergence totale vers le SD-WAN plus tard. Mieux, chaque service de sécurité, bien qu’étant complémentaire aux autres, peut être activé progressivement selon vos priorités.

Exemples de cas d’usage pour choisir le SASE

- Réseau MPLS vieillissant. Les liaisons MPLS sont coûteuses et peu adaptées aux architectures cloud-first et au cloud-native. Le SASE permet de remplacer ce réseau par du SD-WAN optimisé et sécurisé reposant sur une logique d’abstraction overlay WAN.

- Multiples sites internationaux. Le SASE assure une connectivité performante et une sécurité homogène sur tous les points d’accès mondiaux.

- Transformation digitale globale. Ce modèle représente un changement de paradigme nécessaire pour répondre aux exigences du monde numérique actuel.

- Rationalisation fournisseurs. En unifiant réseau et sécurité, le SASE simplifie l’administration grâce à une orchestration des politiques unifiée et réduit le nombre d’outils disparates à gérer.

©Ozitem

FAQ pour vous aider à choisir

Mon entreprise doit-elle moderniser son réseau avant d’améliorer la sécurité ?

Pas nécessairement.

Choisissez le SSE si votre infrastructure réseau est encore adaptée et performante. Il permet de renforcer rapidement la sécurité des accès sans transformation majeure du réseau.

Si votre réseau est ancien (MPLS, backhaul systématique…), une approche SASE permet de moderniser simultanément le réseau et la sécurité.

Nos usages sont majoritairement SaaS, que choisir entre SASE et SSE ?

Dans un environnement largement SaaS, le SSE répond efficacement aux besoins de sécurisation des accès cloud grâce aux ZTNA, SWG et CASB.

Vous pouvez envisager le SASE si vous souhaitez également optimiser la connectivité multisite.

Quel modèle privilégier pour une refonte stratégique globale ?

Le SASE. C’est la solution convergente par excellence qui unifie nativement l’optimisation réseau (SD-WAN) et la protection complète (SSE) dans une interface unique.

Quelle est la solution la plus rapide et économique à déployer ?

Le SSE, car en tant que sous-ensemble du SSA, il est souvent moins complexe, moins onéreux et se concentre sur la protection immédiate des utilisateurs distants.

Tableau récapitulatif et comparatif SASE vs SSE

Bien que SASE et SSE soient deux concepts intimement liés, ce tableau comparatif vous aidera à clairement les différencier.

Plus d’articles

IA Act : que dit cette loi européenne sur l'intelligence artificielle ?

.png)

IA et cybersécurité : quel impact pour les entreprises ?